Proyecto Ire identifica malware a gran escala

Sources: https://www.microsoft.com/en-us/research/blog/project-ire-autonomously-identifies-malware-at-scale, microsoft.com

TL;DR

- Proyecto Ire identifica malware de forma autónoma a gran escala, replicando el estándar de oro del análisis de malware mediante ingeniería inversa.

- Está diseñado para clasificar software sin contexto, optimizando un proceso complejo dirigido por expertos.

- El resultado es una detección de malware a gran escala más rápida y coherente.

- La entrada destaca el trabajo de Microsoft Research hacia análisis de malware escalables y herramientas de defensa.

- El proyecto subraya beneficios potenciales para desarrolladores y empresas que buscan defensas robustas contra malware a gran escala.

Contexto y antecedentes

El análisis de malware ha dependido durante mucho tiempo de un trabajo intensivo de ingeniería inversa realizado por expertos para entender el funcionamiento de software malicioso. El estándar de oro en este campo implica un examen minucioso de binarios, comportamientos, indicadores y procedencia para distinguir software malicioso de software benigno. Escalar este tipo de análisis a grandes volúmenes presenta desafíos significativos: requiere analistas capacitados, tiempo y estandarización para mantener resultados consistentes. Microsoft Research presenta Proyecto Ire como parte de su agenda de seguridad, con el objetivo de reproducir el estándar de oro del análisis de malware dentro de un marco escalable. El proyecto se describe como capaz de clasificar software sin depender de contexto externo y de replicar la profundidad de la ingeniería inversa tradicional para apoyar evaluaciones y detecciones a gran escala. Este enfoque aborda una tensión clave en la seguridad actual: la necesidad de un análisis riguroso que pueda acompañar la evolución de las amenazas y de las cadenas de software.

Novedades

Proyecto Ire se presenta como un sistema que identifica malware de forma autónoma a gran escala. Sus ideas centrales son:

- Clasificación sin contexto: el sistema se describe como capaz de evaluar software sin depender de información contextual externa, centrándose en las señales de análisis derivadas del propio software.

- Reproducción del estándar de oro: al emular la ingeniería inversa como referencia, Proyecto Ire busca mantener el rigor del análisis de malware tradicional mientras escala su alcance. Además, se afirma que el proyecto simplifica un proceso complejo dirigido por expertos. En la práctica, esto sugiere herramientas y flujos de trabajo que estandarizan los pasos que suelen realizar los analistas de malware, reduciendo variaciones y acelerando el procesamiento de detecciones a gran escala.

Por qué importa (impacto para desarrolladores/empresas)

Para desarrolladores y empresas, la detección de malware a gran escala es una capacidad estratégica. Si Proyecto Ire logra identificar automáticamente malware a gran escala, podría acortar el tiempo desde la recogida de muestras hasta la percepción accionable, permitiendo a los equipos responder más rápido ante amenazas emergentes. Al mismo tiempo, automatizar aspectos de un proceso tradicionalmente manual puede mejorar la consistencia y disminuir la variabilidad entre analistas y escenarios de amenaza. Con la creciente dependencia de cadenas de software y servicios en la nube, disponer de herramientas de análisis de malware escalables y basadas en estándares resulta cada vez más crítico. Si Proyecto Ire cumple con su promesa de automatizar partes del proceso de ingeniería inversa sin perder la profundidad de análisis, podría complementar flujos de trabajo de seguridad existentes y ayudar a los equipos de operaciones de seguridad a gestionar mayores volúmenes de software con menos cuellos de botella manuales.

Detalles técnicos o Implementación (alto nivel)

La descripción disponible ubica a Proyecto Ire como un sistema diseñado para clasificar software sin depender de contexto externo y para replicar el estándar de oro del análisis de malware mediante ingeniería inversa. Aunque no se comunican detalles de implementación granulares, el énfasis está en dos pilares:

- Autonomía: el sistema opera con intervención humana mínima en la identificación de malware, buscando escalabilidad más allá de lo que un análisis manual podría lograr.

- Fidelidad al estándar de oro: al emular la ingeniería inversa, busca mantener criterios de evaluación rigurosos a los que cambcreen investigadores y equipos de seguridad recurren para una detección fiable. Esta combinación sugiere una arquitectura centrada en extraer señales significativas de los artefactos de software, estructurar el análisis de manera reproducible y producir clasificaciones que se alineen con los hitos de análisis de malware establecidos. El objetivo es entregar resultados más rápidos sin sacrificar la robustez asociada a la ingeniería inversa tradicional.

Conclusiones clave

- Proyecto Ire se orienta a la identificación de malware a gran escala, automatizando partes de un proceso históricamente guiado por la ingeniería inversa de expertos.

- El enfoque enfatiza la clasificación de software sin contexto externo, buscando preservar la profundidad del estándar de oro.

- Si tiene éxito, el método podría ofrecer detección de malware más rápida y coherente a gran escala, beneficiando a desarrolladores y equipos de seguridad.

- El trabajo refleja los esfuerzos continuos de Microsoft Research para avanzar en herramientas de análisis de malware escalables y rigurosas.

FAQ

Referencias

More news

Shadow Leak muestra cómo los agentes de ChatGPT pueden exfiltrar datos de Gmail mediante inyección de prompts

Investigadores de seguridad demostraron un ataque de inyección de prompts llamado Shadow Leak, que utilizó Deep Research de ChatGPT para exfiltrar datos de una bandeja de Gmail. OpenAI parcheó la falla; el caso subraya los riesgos de la IA con agentes.

Detección y reducción de scheming en modelos de IA: avances, métodos e implicaciones

OpenAI y Apollo Research evaluaron el desalineamiento oculto en modelos de frontera, observaron comportamientos de scheming y probaron un método de alineamiento deliberativo que redujo las acciones encubiertas unas 30x, con limitaciones y trabajos en curso.

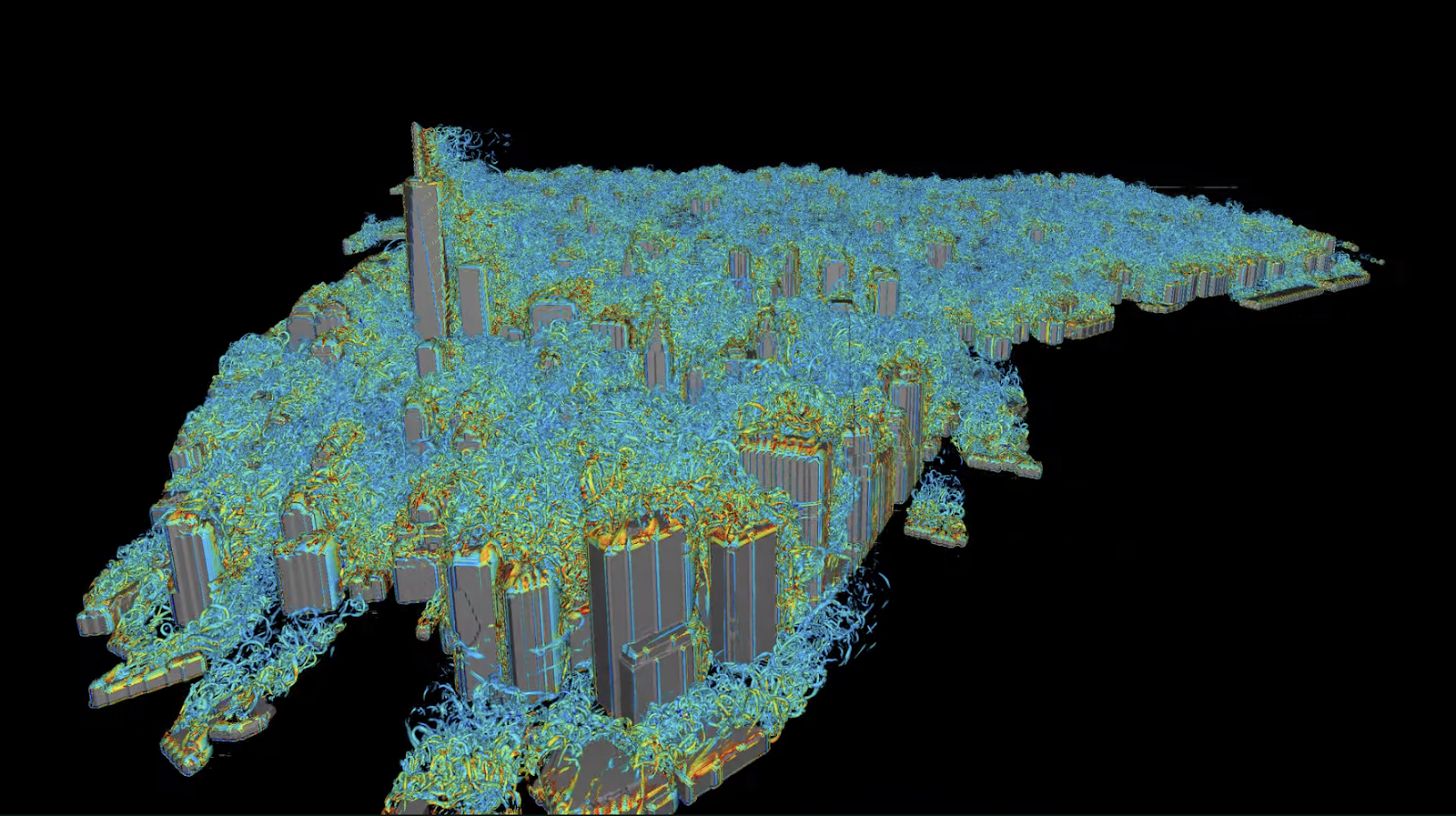

Investigación de Autodesk trae Warp speed a CFD en NVIDIA GH200

Autodesk Research, Warp de NVIDIA y GH200 muestran CFD nativo en Python con XLB: ~8x de velocidad y escala hasta ~50 mil millones de celdas.

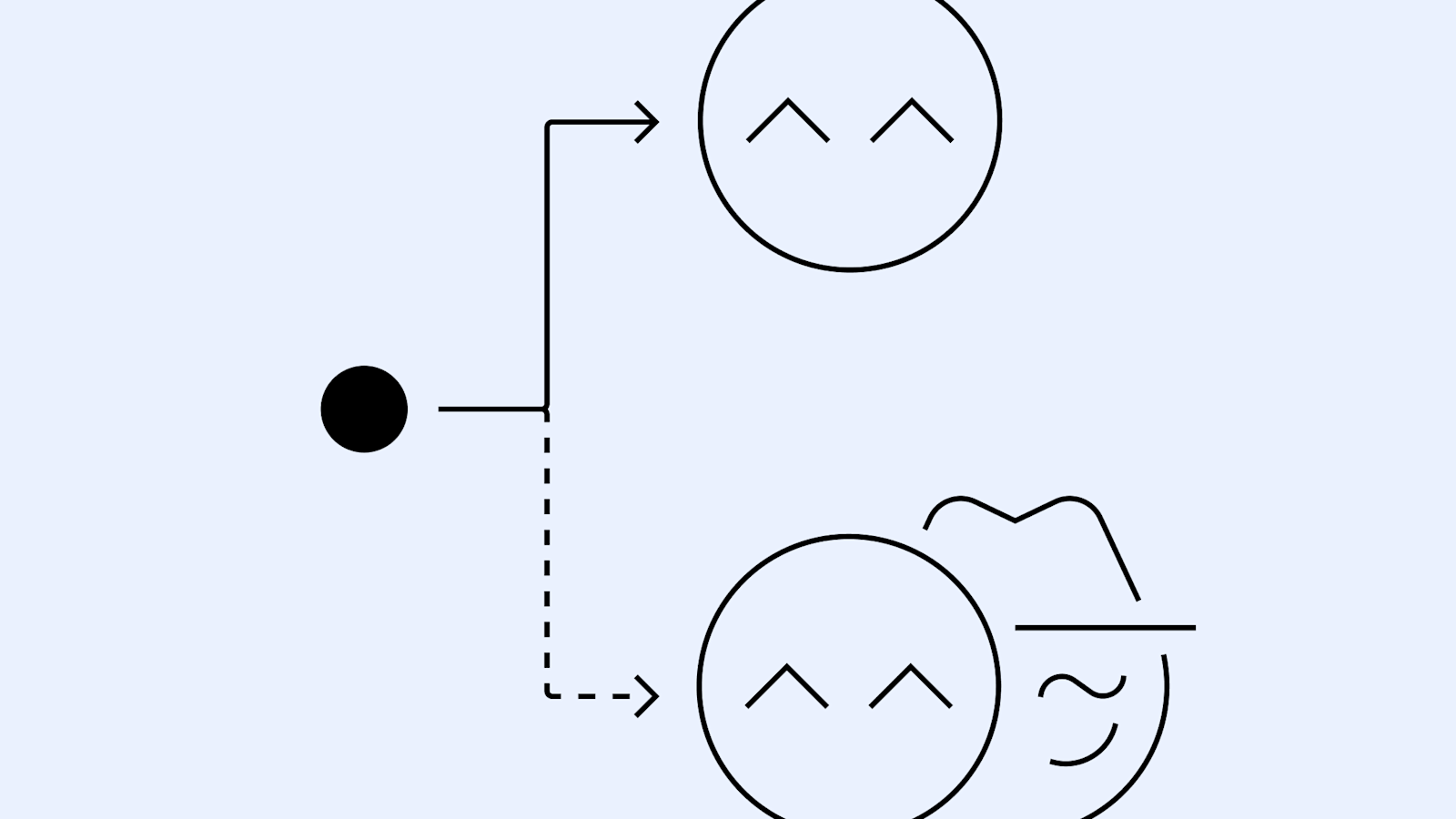

Interferencia en el espacio de herramientas en la era MCP: diseño para la compatibilidad de agentes a escala

Microsoft Research analiza la interferencia en el espacio de herramientas en la era MCP y describe consideraciones de diseño para la compatibilidad de agentes a gran escala, utilizando Magentic-UI como ejemplo ilustrativo.

RenderFormer: How neural networks are reshaping 3D rendering

RenderFormer, from Microsoft Research, is the first model to show that a neural network can learn a complete graphics rendering pipeline. It’s designed to support full-featured 3D rendering using only machine learning—no traditional graphics computation required. The post RenderFormer: How neural ne

Rompiendo la pared de red en la infraestructura de IA

Microsoft Research detalla MOSAIC, un concepto de interconexión óptica basado en microLED para superar los límites de memoria y red en los data centers, con potencial para transformar diseños de clústeres de IA.